Recientemente nuestros clientes están disfrutando de la integración de Alfresco en su Single Sign-On basado en adAS.

¿Qué es Alfresco?

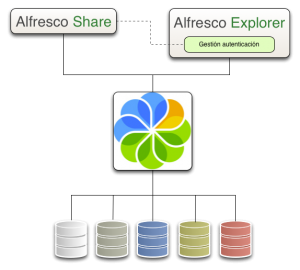

Alfresco es una plataforma de contenido que permite almacenar y compartir documentos de toda una organización. En su versión 4, la aplicación base se re-bautiza como Alfresco Explorer donde su arquitectura evoluciona de manera que puedan existir además aplicaciones adicionales que aprovechen el motor de este gestor documental.

Como ejemplo encontramos Alfresco Share, cuya función está cercana a la de un gestor de contenidos (CMS), y que aprovecha tanto la API de Alfresco como su arquitectura de identidad digital.

¿Cómo se integra en adAS?

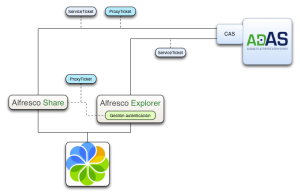

El equipo técnico de PRiSE ha desarrollado un módulo de autenticación externa para Alfresco que permite realizar la autenticación del usuario en adAS. Para la interoperabilidad entre Alfresco y adAS se ha utilizado el protocolo CAS, ya que era el que mejor se adaptaba a la arquitectura de autenticación de Alfresco.

Como comentábamos antes, la autenticación del usuario la realiza siempre el motor de Alfresco, mientras que las aplicaciones adicionales, como Alfresco Share, aunque se encargan de obtener las credenciales del usuario (nombre de usuario y contraseña) delegan en Explorer validar si son correctas o no.

Este modelo encaja perfectamente con la versión 2 del protocolo CAS, puesto que éste permite que las aplicaciones pidan tickets de proxy para terceras, por lo que en un modelo basado en CAS, Alfresco Share pedirá un ticket de Proxy para Alfresco Explorer y éste, con la información que recibe de adAS, autenticará al usuario tanto en Explorer como en Share.

El módulo que ofrecemos a nuestros clientes permite además crear cuentas automáticamente en Alfresco en el caso de que no existiera previamente. Esto es posible gracias a que adAS enviaría atributos con la siguiente información:

- Correo electrónico

- Nombre

- Apellidos

¿Y si no tengo un Single Sign-On?

La integración de Alfresco con adAS ofrece muchas ventajas incluso aunque no se disponga (o no necesitemos) un Single Sign-On. Al delegar en adAS el proceso de autenticar al usuario, automáticamente se pueden ofrecer las siguientes características adicionales a Alfresco:

- Autenticación con DNI-e o cualquier otro certificado digital, como la FNMT o CATCert.

- Autorización basada en atributos (ABAC), decidiendo quién puede acceder a Alfresco en función de la información que disponemos del usuario.

- Auditoría de la autenticación y autorización, gracias a que adAS permite generar informes de quién se ha autenticado en el sistema y a qué aplicaciones ha accedido.

- Estadísticas de acceso a Alfresco.

Contacta con nosotros si quieres recibir más información de cómo integrar Alfresco en adAS.

En otras entradas hemos comentado como adAS permite la adaptación al Esquema Nacional de Seguridad (ENS). En este artículo vamos a comentar en qué aspectos adAS facilita la adopción de esta normativa.

El ENS tiene como objetivo establecer los principios básicos que permitan proteger de forma adecuada la información y los servicios en los sistemas que tratan información de las Administraciones Públicas

adAS facilita la adopción de estos principios básicos mediante la implementación de medidas de seguridad específicas.

Artículo 7. Prevención, reacción y recuperación: La seguridad del sistema debe contemplar los aspectos de prevención, detección y corrección, para conseguir que las amenazas sobre el mismo no se materialicen, no afecten gravemente a la información que maneja, o los servicios que se prestan.

Artículo 24. Incidentes de seguridad: 1. Se establecerá un sistema de detección y reacción frente a código dañino. 2. Se registrarán los incidentes de seguridad que se produzcan y las acciones de tratamiento que se sigan. Estos registros se emplearán para la mejora continua de la seguridad del sistema.

Para la adopción de estos dos artículos, adAS ofrece un sistema de eventos que identifican ataques o comportamientos anómalos en el proceso de autenticación, dando la posibilidad de bloquear al usuario y/o dirección IP. Este sistema registra los eventos anómalos y los bloqueos automáticos realizados, así como avisa al administrador del Single Sign-On cuando se produce alguna situación crítica. Además de este sistema de eventos, se ofrece un interfaz de visualización de actividad del SSO que permite obtener una imagen fiel en todo momento de lo que está ocurriendo en el sistema.

Artículo 8. Líneas de defensa: El sistema ha de disponer de una estrategia de protección constituida por múltiples capas de seguridad, dispuesta de forma que, cuando una de las capas falle, permita: a) Ganar tiempo para una reacción adecuada frente a los incidentes que no han podido evitarse. b) Reducir la probabilidad de que el sistema sea comprometido en su conjunto. c) Minimizar el impacto final sobre el mismo.

adAS forma parte de una de estas líneas de defensa, la cual debidamente protegida y asegurada mediante sistemas de alta disponibilidad, utilización de certificados y otros sistemas de seguridad, permiten una defensa activa de la puerta de entrada a la organización.

Artículo 16. Autorización y control de los accesos: El acceso al sistema de información deberá ser controlado y limitado a los usuarios, procesos, dispositivos y otros sistemas de información, debidamente autorizados, restringiendo el acceso a las funciones permitidas.

adAS, al ser un Single Sign-On permite el control de acceso a las aplicaciones de una organización. Gracias a características extras implementadas en adAS como los Niveles de Confianza (LoAs) o la inclusión de Políticas de Autorización es posible incluir en las ventajas de un SSO otros elementos que lo complementan y permiten un control de grado más fino en la autenticación y autorización de los usuarios para acceder a los recursos protegidos. De esta forma, solo los usuarios con permisos adecuados podrán acceder a las aplicaciones que les corresponden.

Artículo 21. Protección de información almacenada y en tránsito: la estructura y organización de la seguridad del sistema, se prestará especial atención a la información almacenada o en tránsito a través de entornos inseguros.

La información en tránsito que es tratada por adAS se transfiere mediante protocolos de seguridad. Estos protocolos permiten el cifrado y firmado de la información de los usuarios, estableciendo una comunicación segura y fiable entre el Single Sign-On y las aplicaciones que solicitan la autenticación de los usuarios.

Artículo 23. Registro de actividad Con la finalidad exclusiva de lograr el cumplimiento del objeto del presente real decreto, con plenas garantías del derecho al honor, a la intimidad personal y familiar y a la propia imagen de los afectados, y de acuerdo con la normativa sobre protección de datos personales, de función pública o laboral, y demás disposiciones que resulten de aplicación, se registrarán las actividades de los usuarios, reteniendo la información necesaria para monitorizar, analizar, investigar y documentar actividades indebidas o no autorizadas, permitiendo identificar en cada momento a la persona que actúa.

Esta capacidad se produce gracias a la sección de Auditoría implementada en adAS, la cual permite al administrador del sistema poder monitorizar y analizar los accesos y autenticaciones realizados por los usuarios en cualquier periodo de tiempo.

Comenzamos el nuevo año con una nueva versión de adAS, adAS 1.5.0.

Esta nueva versión incorpora características que hacen de adAS algo más que un Single Sign-On, adaptándose así a las necesidades actuales de gestión de la Identidad Digital de las organizaciones; necesidades que se hacen cada vez más evidentes sobre todo en entornos con diversas aplicaciones y perfiles de usuarios, que requieren control de acceso a las aplicaciones por autorización basándose en los atributos de los usuarios.

¿Qué hay de nuevo en adAS 1.5.0?

- Por una parte, se ha añadido la posibilidad de establecer políticas de autorización desde la misma herramienta de administración del SSO, pudiendo eliminar así lógica de gestión dentro de las aplicaciones incluídas en el SSO.

- Además, se ha incluído la integración de adAS con una aplicación de gestión de contraseñas si se ha caducado la contraseña o se ha olvidado. Esta nueva característica del SSO se relaciona directamente con nuestro nuevo producto, adAS-PWD, el cual permite gestionar las contraseñas de los usuarios desde la herramienta de administración del SSO, pudiendo así adaptar la organización al Esquema Nacional de Seguridad de forma rápida y sencilla.

- Ampliación de la información mostrada en el dashboard y de la funcionalidad de la sección de estadísticas, pudiendo obtener información real descargable en formato CSV.

- Creación de una sección de auditoría, que permite auditar los accesos y autenticaciones de un usuario dentro de un periodo concreto de tiempo, cumpliendo así el Esquema Nacional de Seguridad.

- Inclusión del protocolo CAS a adAS, permitiendo así que aplicaciones que implementan este protocolo puedan incorporarse al Single Sign-On de forma casi inmediata.

¿Qué mejora con adAS 1.5.0?

- Mejoras de rendimiento sustanciales a la hora de extraer información de usuarios y cargar estadísticas.

- Mejora la usabilidad y la facilidad de utilización de la herramienta de administración

- Bugs y otros cambios menores de estilo que se pueden ver en el archivo Release Notes.

En otras ocasiones hemos comentado cómo adAS permite establecer lo que se denomina Autenticación Delegada. Otro ejemplo práctico de cómo puede utilizarse lo tenemos en los sistemas de PRiSE.

La Autenticación Delegada consiste en que un Single Sign-On permita autenticar a usuarios que no pertenecen a su organización mediante la conexión de éste a otro Single Sign-On, delegando la autenticación a una entidad externa.

El caso práctico que comentamos es el que sucede con la documentación oficial de adAS: Esta documentación está colgada en una aplicación protegida por el adAS instalado en las máquinas de PRiSE.

Para habilitar que los clientes y organizaciones que tienen adAS instalado puedan descargarse esta documentación, hemos habilitado la Autenticación Delegada con los adAS de cada una de las organizaciones, permitiendo así la autenticación del personal permitido de éstas, sin necesidad de que PRiSE cree usuarios para este personal en sus fuentes de datos.

Gracias a este método, nuestros clientes pueden acceder a la documentación simplemente pulsando en el botón correspondiente a su organización dentro del WAYF (Where are you from) de la página de autenticación de PRiSE e identificándose en su propia organización, tal y como realiza habitualmente.

Autenticación delegada - WAYF